- Sīkdatnes, kas nodrošina Jūsu pieprasīto pakalpojumu darbību.

- Sīkdatnes, kas NIC.LV sniedz informāciju par interneta vietnes www.nic.lv apmeklējumu un kuru izmantošanai ir nepieciešama Jūsu piekrišana.

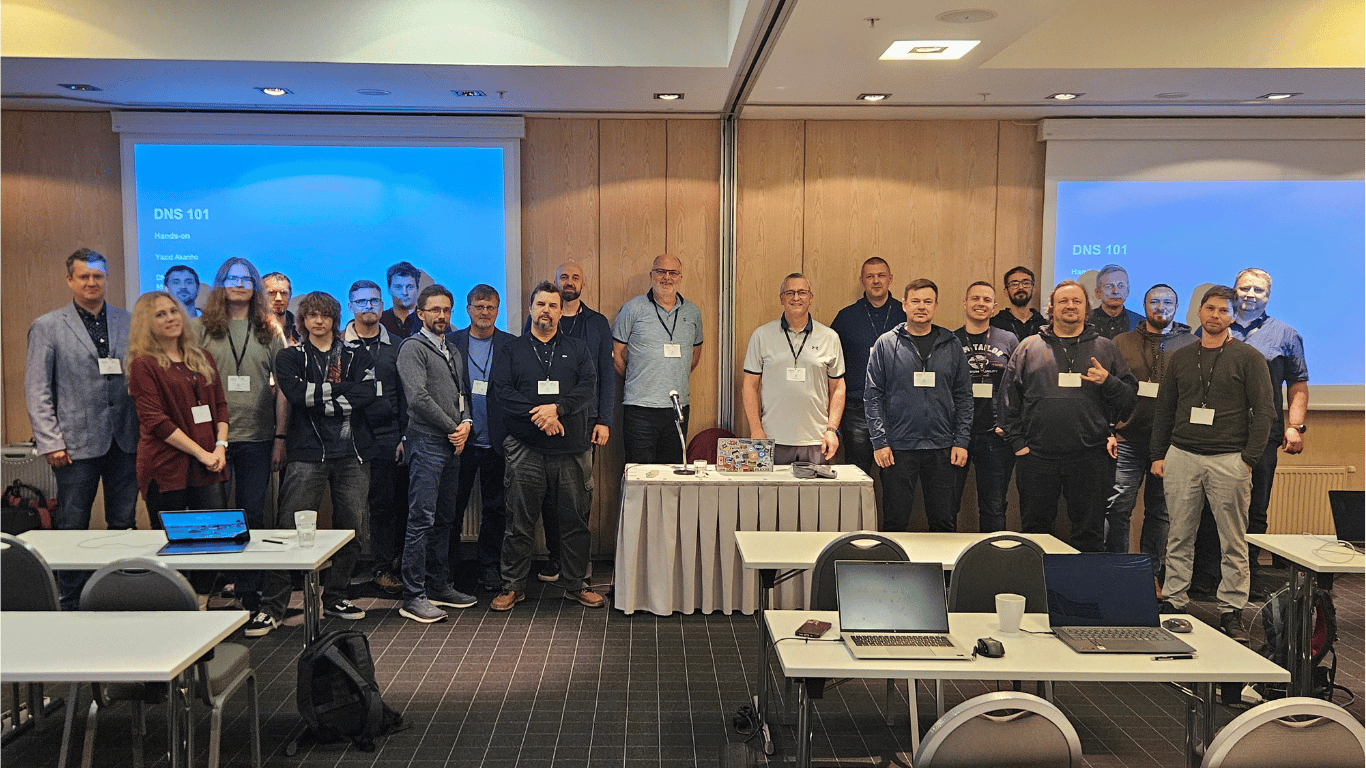

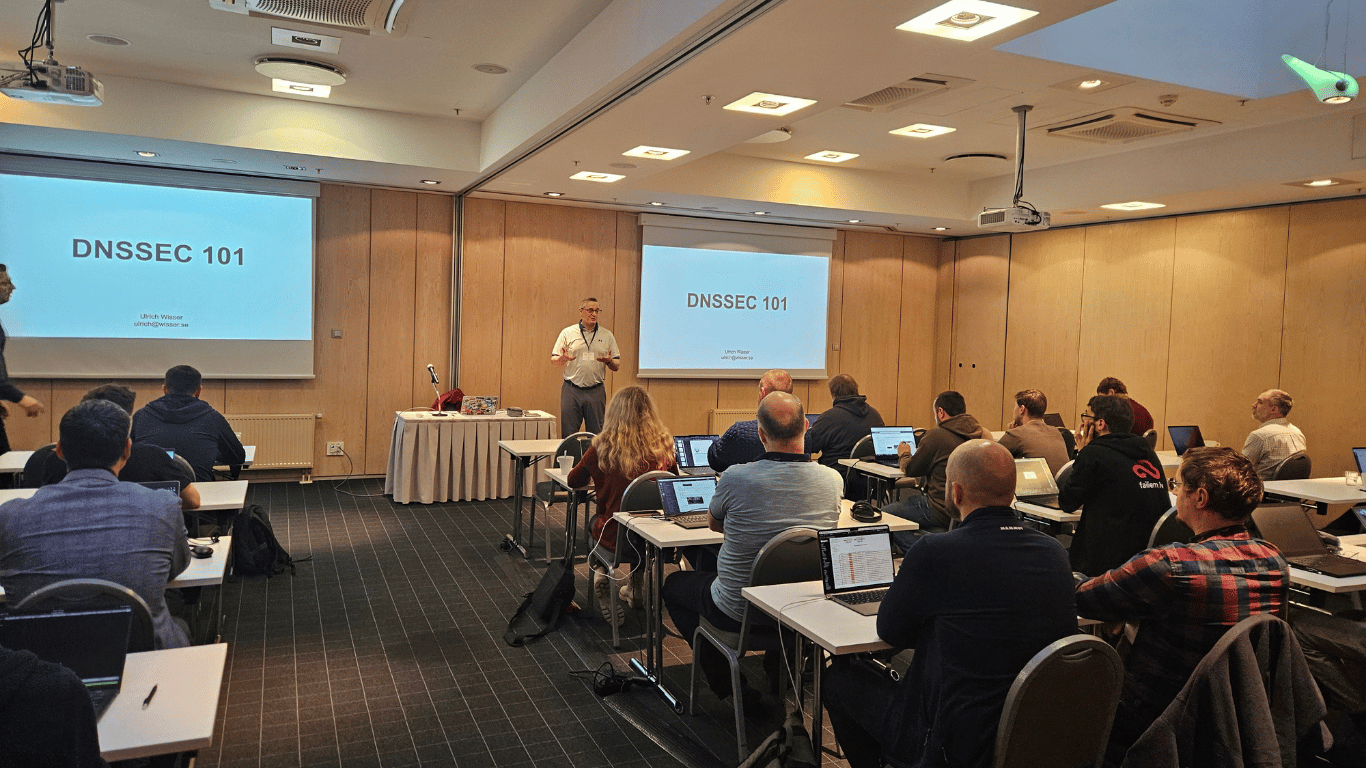

Pagājušajā piektdienā, 31. oktobrī, Tallink Hotel Latvija norisinājās CERT.LV un NIC sadarbībā ar ICANN (Internet Corporation for Assigned Names and Numbers) rīkotais bezmaksas vienas dienas seminārs par DNS drošību un DNSSEC (Domain Name System Security Extension).

Seminārā pulcējās IT speciālisti, sistēmu administratori un citi tehnoloģiju jomas pārstāvji, lai padziļināti apgūtu praktiskas zināšanas par DNS riskiem, DNSSEC ieviešanu un domēna vārda drošības stiprināšanu.

Dalībnieki semināra laikā uzzināja, kā ieviest DNSSEC, parakstīt zonu, pārvaldīt šifrēšanas atslēgas, izveidot uzticības ķēdi un validēt DNSSEC rekursīvajos serveros. Diena bija piepildīta ar gan teorētiskiem, gan praktiskiem uzdevumiem, kas palīdzēja labāk izprast DNS drošības principus un to nozīmi drošas interneta infrastruktūras uzturēšanā.

Īpašs paldies lektoram Ulriham Viseram (Ulrich Wisser), ICANN tehniskās iesaistes vadītājam Eiropā, par augstvērtīgo saturu, praktiskajiem piemēriem un dalīšanos pieredzē!

Tāpat pateicamies visiem dalībniekiem, kas aktīvi piedalījās un ar saviem jautājumiem un pieredzi veidoja vērtīgu diskusiju par DNS drošību Latvijā.

Mūsdienās uzņēmuma reputācija un klientu uzticība sākas ar drošu domēna vārdu un uzticamu e-pasta sistēmu. Lai pasargātu savu vārdu internetā un novērstu krāpniecību, būtiski ieviest divus pamata drošības mehānismus — e-pasta autentifikāciju un DNSSEC.

E-pasts ir viens no biežāk izmantotajiem krāpniecības rīkiem. Ar viltotiem ziņojumiem iespējams izvilināt datus, maldināt klientus vai sabojāt uzņēmuma reputāciju.

Trīs galvenie tehniskie aizsardzības elementi:

Instrukcija un piemēri: odo.lv/Recipes/MailAuth

Ieviešot šos trīs soļus, iespējams būtiski samazināt viltotu e-pastu risku, aizsargāt klientus un uzlabot sava zīmola e-pasta reputāciju.

Tavi klienti uzticas, ka, ievadot Tava uzņēmuma mājaslapas adresi, viņi nonāks īstajā vietnē — nevis krāpnieciskā kopijā. DNSSEC aizsargā Tavu domēna vārdu, nodrošinot, ka apmeklētāji tiešām sasniedz pareizo lapu.

DNSSEC pievieno DNS ierakstiem digitālus parakstus, kas neļauj tiem tikt nemanāmi mainītiem. Tas pasargā no:

DNSSEC papildina citus drošības mehānismus (piemēram, SSL/TLS), padarot domēna vārdu sistēmu vēl drošāku.

Vairāk informācijas: https://www.nic.lv/lv/dnssec

Vairāk par to kā padarīt savu domēna vārdu drošu digitālajā laikmetā: https://www.nic.lv/lv/infografika-sarga-sevi-un-savus-klientus