- Sīkdatnes, kas nodrošina Jūsu pieprasīto pakalpojumu darbību.

- Sīkdatnes, kas NIC.LV sniedz informāciju par interneta vietnes www.nic.lv apmeklējumu un kuru izmantošanai ir nepieciešama Jūsu piekrišana.

Mēs bieži piemirstam, ka sākotnēji, internets tika radīts, kā noslēgts tīkls. Tas nebija paredzēts publiskai lietošanai, bet gan konkrētām militārām ASV aizsardzības ministrijas izpētes vajadzībām. Cilvēki, kas jelkādā veidā fiziski tika klāt ierīcēm, kas pieslēgtas internetam, bija izgājuši skrupulozas pārbaudes - visa viņu darbība tika cītīgi kontrolēta un piefiksēta (datums, laiks, veiktās darbības). Būvējot internetu, neviens nesatraucās un neiedomājās, ka kāds nākotnē varētu izlikties par kādu citu. Vienkārši nebija vajadzības pēc drošības pasākumiem.

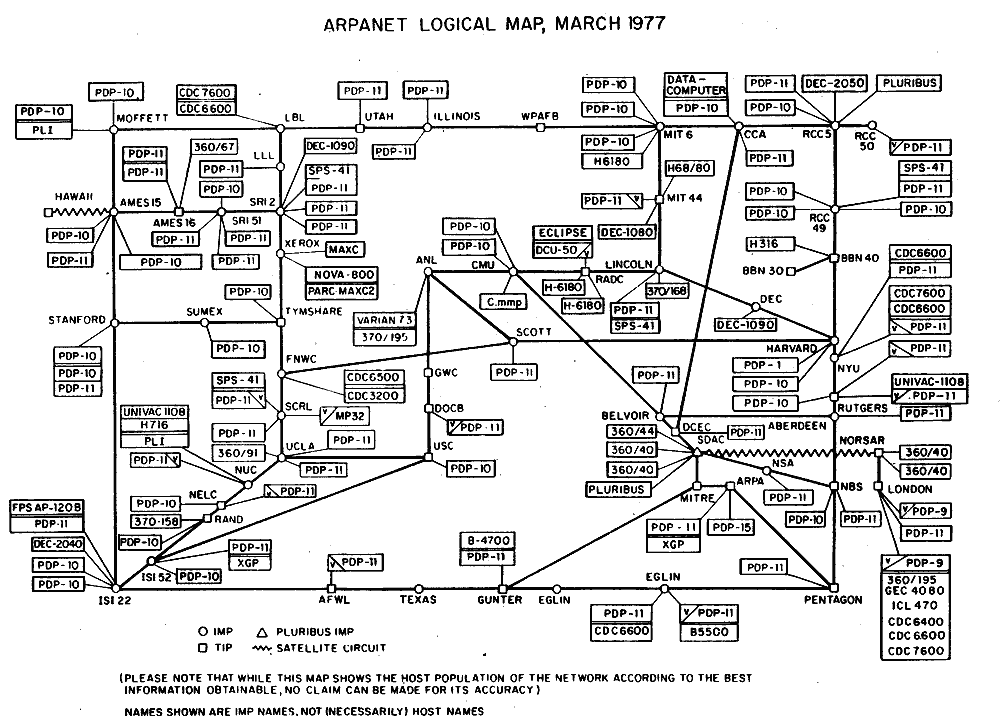

Interneta loģiskā tīkla diagramma (1977.gads):

Diemžēl mūsdienās spēles noteikumi ir radikāli mainījušies. Tīkls ir vērienīgi izaudzis, pie tā var piekļūt jebkurš, kas vienkārši nopērk mobilo telefonu vai kādu citu mobilo iekārtu un mēs nezinām nedz to, kas tā ir par personu, nedz ko šī persona grasās ar šo piekļuvi darīt. Tādēļ internets tika, tiek un tiks apbūvēts ar dažādiem drošības slāņiem un rīkiem. Ko tas nozīmē mūsdienu uzņēmējam? Lielām kompānijām ir savi IT drošības speciālisti vai pat komandas, kuru tiešais pienākums ir rūpēties par IT drošību, taču ko darīt mazajam un vidējam uzņēmumam?

CERT.LV kiberdrošības eksperts Gints Mālkalnietis, ikdienā strādājot un analizējot Latvijas kibertelpā notiekošo, ir novērojis, ka pēdējo divu gadu laikā Latvijā ir ievērojami pieaudzis kiber-incidentos cietušo skaits tieši mazo un vidējo uzņēmumu vidū. Lai šo bēdīgo statistiku uzlabotu, ir svarīgi runāt un atgādināt par vienkāršām, taču iedarbīgām ikdienas kiber-higēnas un digitālās etiķetes darbībām, kas var izglābt no interneta draudiem un visbiežākajiem uzņēmēju klupšanas akmeņiem.

Kopš maija CERT.LV kopā ar NIC un LTRK uzrunā un iepazīstina uzņēmējus ar kiberdrošības aktualitātēm un labās prakses paraugiem. Nākamais seminārs “KĀ UZŅĒMĒJAM VIEGLI (ne) PAZAUDĒT NAUDU KIBERTELPĀ“ noritēs 23. septembrī Valmieras integrētās bibliotēkas 2. stāva zālē, 217. telpā, Valmierā.

Noteikti e-pasts! Vēl joprojām pastāv priekšstats: ja saņemu viltus e-pastu kolēģa vārdā, tātad viņa dators ir uzlauzts. Taču tā visbiežāk nav. E-pasta protokols ir ļoti naivs un primitīvs. Tas neveic pārbaudi, vai sūtītājs ir norādījis sevi korekti. Jebkurš var nosaukt sevi, kā vēlas, norādot svešu adresi sūtītāja “From” laukā.

Problēma slēpjas faktā, ka e-pasts mūsdienās ir kļuvis ne tikai par saziņas rīku, bet par nopietnu biznesa instrumentu. Uzņēmumi pārskaita vērienīgus finanšu līdzekļus uz e-pastā norādīto pieprasījumu pamata, lai gan e-pasta nosaukumu un tekstu ir ļoti viegli viltot.

Šāda prakse vēl joprojām strādā, tādēļ uzņēmēji zaudē naudu. Latvijā ir zināms piemērs, kad kiberuzbrukuma rezultātā uzņēmums pārskaitīja tuvu 1 miljonam EUR uz nepareizu kontu. Šādos gadījumos nepieciešams reaģēt nekavējoties, un informēt par šo incidentu CERT.LV un policiju. Latvijā ir bijuši gadījumi, kad ar bankas palīdzību tomēr izdodas pārskaitījumu apstādināt, taču ne visos gadījumos tas ir iespējams.

Lai viltotu e-pasta rēķinu, uzbrucējiem pilnīgi pietiek piekļūt pie viena e-pasta sūtītāja vai saņēmēja pastkastītes, lai saprastu, ka drīzumā tiks veikts kāds vērienīgs darījums. Uzbrucējs iejaucas ,izmantojot specifiskus domēna vārdus, kas tiek veidoti līdzīgi oriģināliem (piemēram ar drukas kļūdām), dažreiz pat ne tik līdzīgus. Cilvēki nepievērš uzmanību vai nepamana, ka, piemēram, ierastā janis@internet.lv vietā saņem e-pastu no janis@intemet.lv (r+n tiek aizvietots ar m), vai arī GMAIL vietā tiek izmantots YAHOO. Sevišķi, ja e-pasta tekstā tiek izmantoti kādi iepriekšējās sarakstes citāti ar nevainīgu norādi, ka naudas pārskaitījums ir jāveic uz citu kontu.

Izmantojot e-pastu, tiek izsūtīti tā dēvētie “pikšķerēšanas” e-pasti (phishing e-mail) ar mērķi iegūt jūsu tiešsaistes pakalpojumu kontu lietotāja datus. Arī šeit bieži vien uzbrucējs izmanto līdzīgus domēna vārdus vai to pašu vārdu tikai citā paplašinājumā, domēnā. Tādēļ uzņēmējiem un viņu darbiniekiem ir jābūt ļoti vērīgiem, no kā saņem e-pastu un kādu URL grasās spiest un apmeklēt.

E-pasta drošībai ir ieviestas vairākas tehnoloģijas DKIM, DMARC, SPF, kas ļauj digitāli parakstīt e-pastus un pārliecināties, ka e-pastus tiešām esat izsūtījuši Jūs. Vienīgi parakstīt jau Jūs varat, bet pārbaudīt tāpat nāksies saņēmējam, ja saņēmējs to nedara, tad drošība līdz galam nenostrādā. Ja Jūsu uzņēmums lieto DMARC, pievēršat uzmanību, vai paši pārbaudāt citu saņemtos parakstus. Taču šīs tehnoloģijas nepalīdz, ja uzbrucējs izmanto līdzīgu (“typo”) domēna vārdu, vai to pašu nosaukumu citā paplašinājumā. Tādēļ lieli uzņēmumi un zīmoli kiberdrošības nolūkos mēdz reģistrēt un izmantot arī domēna vārdus ar izplatītākajām sava zīmola vai uzņēmuma nosaukuma drukas kļūdām, kā, piemēram, TWITTER ir reģistrējis ne vien twitter.com, bet arī twiter.com (ar vienu T).

Ja vēlamies panākt pēc iespējas lielāku drošību, mēs nonākam līdz totālai pārbaudei - digitālie paraksti it visur! Sūtām tikai digitāli parakstītus dokumentus, un atļaujam grāmatvedei pārskaitīt naudu tikai uz digitāli parakstītu dokumentu pamata.

Latvijā IT speciālistu nav daudz, labu IT speciālistu ir vēl mazāk. Maziem uzņēmumiem tīri objektīvi nepietiek, pirmkārt, finanses un, otrkārt, pašu speciālistu, tādēļ mazākiem uzņēmumiem labāk būtu šo pakalpojumu iegādāties kā ārpakalpojumu. Vēlams, lai izvēlētai organizācijai būtu labas atsauksmes un atbilstoši sertifikāti, kas apliecinātu viņu spēju kaut ko izdarīt. Es vairāk uzsvaru liktu uz labām atsauksmēm, kas bieži vien ir daudz svarīgākas par ziedošiem sertifikātiem.

Diemžēl novērtēt, cik labs vai slikts ir izvēlētais ārpakalpojumu sniedzējs, tā patiesi varēs tikai pēc laika. Svarīgi ir arī pašiem uzņēmējiem saprast, ko pieprasīt no ārpakalpojumu sniedzēja. Katram uzņēmumam sev vai savam ārpakalpojumu sniedzējam vajadzētu pajautāt:

CERT.LV darbību sarežģī nevis tas, ka neredzam WHOIS, kura persona ir domēna vārda lietotājs, bet gan, ka lietotāji norāda nekorektu kontakta e-pasta adresi un telefona numuru. Akūtos gadījumos ir nepieciešams operatīvi personas informēt par radušos kiber-incidentu, kurā ir iesaistīts viņu domēna vārds un tīmekļa vietne. Protams, arī mitinātājam var būt sava lietotāja kontaktinformācija, taču diemžēl operatīvi un ātri šo informāciju mēs nevaram iegūt. Parasti personas nenorāda savu e-pasta adresi un telefona numuru, jo baidās no SPAM un reklāmas zvaniem. Tik slepeni rīkoties nevajag, jo praksē šo informāciju tāpat nākas izvietot, piemēram, mājaslapā, lai klienti ar Jums varētu sazināties. Nevar garantēt, ka arī kādā brīdī kāds datorvīruss no Jūsu sarakstes biedra datora adrešu grāmatiņas nenokopēs Jūsu e-pasta adresi.

Jebkura e-pasta adrese, kura tiek reāli izmantota, var saskarties ar SPAM. Ir saprotams, ka lietotājs nevēlas saņemt savā e-pasta adresē reklāmas, bet ja netiks norādīta korekta kontaktinformācija, tad nevarēs arī ar Jums sakontaktēties tiešām svarīgos jautājumos. Tādēļ atgādinu, ka ir nepieciešams aktualizēt un norādīt korektu kontakta informāciju NIC, lai akūtos gadījumos drošības institūcijas, kā CERT.LV un policija varētu ar Jums sazināties.

Neglabāt vairāk datus pie sevis kā nepieciešams! Ja uzņēmums glabā paroles, tās mūsdienās nav pieļaujams glabāt atklātā tekstā. Ja ir novecojusi sistēma, kurā tā tiek darīts, tā ir jālabo. Pat ja noplūdušo datu apjoms nav liels, tāpat tā ir saruna ar Datu valsts inspekciju par to, kā un kādēļ šie dati ir glabāti. Labāk laicīgi parūpēties, lai datu noplūdes gadījumā, tie nevarētu tik izmantoti ārpus sistēmas.

Ja ir iespēja, visās tiešsaistes autentifikācijās izmantojam kaut ko vairāk par vienu paroli (divu faktoru autentifikāciju) vai vismaz piedāvājiet cilvēkiem tādu iespēju, teiksim, vienreiz lietojamās paroles vai Google autentifikatoru. Tas ievērojami palielina drošību.